Indice:

- IP y formato. ¿cómo se pueden consultar?

- Diferencia entre virus, gusanos y troyanos.

- ¿Qué es el Spam, Phising, Adware, Keylogger y Dialers?

- ¿Qué es un cortafuegos y donde se configura en Windows?

- Antivirus.

- Redes informáticas.

- Seguridad para niños, redes sociales, compras por Internet...

1.IP y formato. ¿Cómo se pueden confirmar?

IP en inglés "Internet Protocol", es el número que identifica un dispositivo conectado a una red. Cualquier dispositivo conectado a esa red es identificado mediante un número, que es único dentro de esa red. Este número consta de cuatro números de tres cifras, entre 0 y 255, separados por un "."

Hay dos tipos de IP, la pública y la privada.

- IP Publica: es la IP visible desde Interntet, y suele ser la de tu router o modem. Para poder cosultar la IP pública de nuestro ordenador, nos podemos meter en la pagina web: www.vermiip.es

- IP Privada: es la IP que pertenece a una red privada. Suele ser la IP de la tarjeta de red de tu ordenador.

2. Diferencia entre virus, gusano y troyano.

- Un virus es un programa o softaware que se ejecuta y propaga copiandose en otros archivos o documentos, de forma que pueda extenderse a otros ordenadores.

- Un gusano es una subclase de virus, que se propaga sin ayuda de una persona. Este tipo de virus tiene la capacidad de replicarse en un sistema operativo, y enviar copias de si mismo a otros ordenadores.

- Un troyano es un programa que al mismo instalarlo parece útil pero en realidad una vez instalado hará daño a tu sistema operativo. Los troyanos engañan con su apariencia a los usuarios de la red, pareciendo ser programas seguros, y al ejecutarlos se propagan por el sistema opertivo, cuasando daños del tipo destrucción de archivos...

3. ¿Qué es el Spam, Phising, Adware, Keylogger y Dialers?

- Spam: Mensaje no solicitado, no deseado o de remitente no conocido, que contiene habitualmente publicidad, y son enviados en grandes cantidades que perjudican al que lo recibe. Se denomina spamming a la acción de enviar dichos mensajes.

La vía más utilizada de recepción de spam entre el público es mediante el correo electrónico.

Aparte de los ordenadores el correo basura también puede afectar a los teléfonos móviles, a través de mensajes de texto.

Podemos llamar también correo no deseado a los virus libres en la red, y se activan al entrar en algunas páginas de comunidades, grupos, o al entrar en algunos enlaces de diversas páginas.

- Phising: delito en la red, realacionado con las estafas cibernéticas, las cuales se cometen por medio del uso de ingeniería social, tratando de conseguir información confidencial sin permiso del usuario(contraseña de una cuenta bancaria....). Y el estafador se hace pasar por una persona de confianza por medio de una comunicación oficial, como pude ser un correo electrónico o incluso por medio de llamadas telefónicas...

- Adware: Programa que mientras se usa despliega publicidad. Utilizan otras ventanas o barras que aparecen en la pantalla. Esta publicidad es molesta en algunos casos, pero lo que más molesta es que deteriora el rendimiento del ordenador.

- Keylogger o hacker utilizan herramientas de hacking para poder acceder a un ordenador desde otro y obtener información, lanzar ataques.. etc. Según sis intenciones tendrán unos objetivos u otros. Pueden proteger tu ordenador de ellos mediante un firewall.

- Dialers: Son programas que cuelgan la conexión telefónica utilizada y establecen otra utilizando una conexión de tarificación especial, lo que se refleja en la factura. Puedes proteger tu ordenador mediante Anti-Dialers.

4.¿Qué es un cortafuegos y donde se configura en Windows?

Los cortafuegos son programas que se utilizan para controlar las comunicaciones e impedir accesos no autorizados a un ordenador o a una red, filtrando los datos de la conexión, dejando pasar sólo los autorizados.

Podemos configurar nuestro cotrafuegos siguiendo los siguientes pasos:

Podemos configurar nuestro cotrafuegos siguiendo los siguientes pasos:

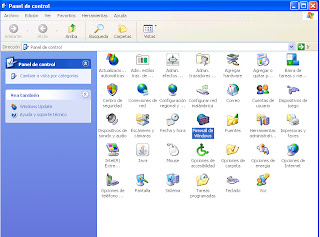

- En inicio, entrar en panel de control:

- Una vez dentro de panel de control entrar en el icono Firewall de Windows

- Ya dentro de esta ventana podemos cambiar la configuracion. Entrando en excepciones podemos dejar programas sin filtrar:

5. Antivirus

- Avast Pro Antivirus se creado para los usuarios que quieren tener una alta seguridad contra virus y spyware, pero sin funciones adicionales de cortafuegos y antispam

- Panda Cloud Antivirus Edición Pro ofrece avanzada protección anti-malware gracias al análisis de comportamiento, y sin la presencia de molesta publicida.

- Panda Antivirus Pro 2012 protege de virus, spyware, rootkits, hackers, fraude online y robo de identidad.

- Avira AntiVir Premium 9 protege contra virus, gusanos, troyanos, rootkits, phishing, ad/spyware, bots y también contra descargas de “drive-by” peligrosas.

- ESET NOD32 Antivirus 5 eseficaz contra todo tipo de virus y spyware sin causarle demoras mientras usted trabaja o juega.

- Kaspersky Anti-Virus 2012 ofrece unaprotección en tiempo real frente a los nuevos programas maliciosos y virus, haciendo frecuentes actualizaciones para proteger tu ordenador contra las amenazas de Internet.

Norton™ AntiVirus 2012 nueva version que deja atrás su fama de lento y pesado para convertirse en uno de los antivirus comerciales más rápidos y potentes del mercado.

6.Redes informáticas

Tipos de claves para una red inhalambrica.

- Wep: sistema de números para redes Wireless, que permite cifrar la información que se transmite, ya que ésta va por andas y es más susceptibles, frente a las redes cableadas. Es el mas popular, y puede que sea el más utilizado.

- Wpa: sistema mas seguro que la wep, porque utiliza un número mayor de dígitos. Fue creado parar pulir los defectos de la wep.

7. Seguridad para niños, redes sociales, compras por Internet...

1º. No des nunca información personal sobre ti, tu colegio o tu casa. No envies fotografías sin el permiso de sus padres.

2º. No respondas nunca a mensajes o tablones de anuncios en los que se incluyan mensajes agresivos, obscenos, amenazantes o que te hagan sentir mal.

3º. Mucho cuidado cuando alguien te ofrezca algo por nada en Internet, y te de una dirección a la que acercarte a por un regalo. Si asistes debe ser con tus padres.

4º. Cuando recibas o encuentres una información que te haga sentir incómodo/a díselo inmediatamente a tus padres.

5º. No quedes con nadie desconocido sin el permiso de tus padres y sin su presencia.

6º. Recuerda que la gente que navega por internet no siempre es lo que parece, porque no puedes verles ni oírles. Por ejemplo : cuando alguien te esta diciendo por Internet que es una niña de 12 años, puede ser un señor de 45.

7º. Conoce a tus amigos de internet de la misma forma que conoces a tus otros amigos. No les permitas cosas que no les permitirías a los que tienes ahora.